Počítačové viry

Obsah lekce:

Obsah lekce:

- Počátačový virus

- Základní formy

- Speciální případy

Počítačový virus obecně

Pro počítačový virus existuje také označení Malware = Malign Software = škodlivý software.

Jedná se o počítačový program, který se šíří bez vědomí uživatele a jeho úkolem je především škodit. Tak lze jednoduše počítačový vir definovat.

Proč se tento škodlivý sofware označuje slovem vir? Je to podle podobnosti s virem biologickým. Stejně jako virus biologický, tak i ten počítačový se nenápadně šíří, rozmnožuje a přenáší na další a další hostitele, které nakazí. V tomto případě počítače.

Projevy počítačových virů

Podívejme se nyní na časté projevy nakaženého počítače virem. Ne vždy musí nutně některý z projevů znamenat zavirovaný počítač, většinou jde o kombinaci projevů. Může se jednat pouze o technickou závadu na počítači.

- Blokování místa - Vir je také program a jako takový, musí být v počítači někde uložen. Může se vyskytovat buď na pevném disku nebo také v operační paměti počítače. Zabrané místo je ovšem minimální. Ale je tam.

- Zpomalení práce systému - Vir může mít za následek zpomalení systému. Kromě místa potřebuje také tzv. systémové prostředky. Jako každý jiný program i počítačový vir využívá ke svému životu komponenty počítače.

- Nestabilita systému - Viry nejsou vyvíjeny jako jiné aplikace tak, že se testují na různých konfiguracích počítače a také na různých platformách. To mívá za následek problémy s chodem počítače. Začne docházet k pádům programů nebo dokonce k vytuhnutí celého systému.

- Grafické a zvukové projevy - Nejrůznější nesmysly v podobě nápisů na monitoru, změny písmenek v textu nebo pípání a pískání. Známým virem z této kategorie byla Ambulance, kdy sanitní autíčko jezdilo po obrazovce monitoru a vydávalo přitom zvuk sirény.

- Krádež dat - Cílem novodobých virů je především krádež dat. Dochází k tomu nejčastěji pomocí e-mailové pošty, kdy vir je nastaven tak, aby odesílal buď konkrétnímu člověku nebo i náhodnému data z vašeho počítače.

- Šifrování dat - Také často vídaný projev počítačového viru. Při napadení počítače dojde k zašifrování dat na vašem pevném disku a zobrazí se varovné hlášení, abyste odeslali určitou částku na určené místo. Počítačový vir si v podstatě bere vaše data jako rukojmí a vyhrožuje, že pokud nezaplatíte, nejen že se k datům už nedostanete, ale také o ně definitivné příjdete, např. vymazáním.

- Zničení dat - Nejhorší varianta pro uživatele počítače. Vir se neptá a rovnou likviduje data na pevném disku. Může se tak stát během krátké chvíle nebo postupně pomalu a nenápadně. V podstatě jde o škodolibost.

Obecný postup viru

- převzetí kontroly nad procesorem

- kontrola aktuálního stavu prostředí

- instalace do paměti

- přesměrování přerušení (IRQ)

- test na podmínku spuštění škody (datum, počet spuštění)

- vykonání škodlivé činnosti

- nalezení místa pro vytvoření své kopie

- kontrola místa, zda už toto kopii neobsahuje

- vložení kopie

- úprava napadeného místa (zakódování)

Pozn.: pořadí je individuální, nemusí být použité všechny akce

Části počítačového viru

- reprodukční část – toto je hlavní část počítačového viru, jeho primárním úkolem je zajistit své další šíření

Ostatní části nejsou povinné:

- analytická část – tato čás provede kontrolu vašeho počítače a ověřuje si následující skutečnosti:

- přítomnost antivirového programu - vir se bude snažit antivirový program deaktivovat nebo se mu jinak vyhnout, aby nebyl odhalen

- nechráněná síť pro další šíření

- akční část – tato část je určena pro manipulaci s daty, např. pro jejich destrukci

- spouštěcí mechanismus – některé viry se můžou chovat do jisté chvíle v počítači naprosto neškodně, jen čekají na svůj okamžik, příležitost v konkrétní den, hodinu, x-sté otevření souboru s virem - příkladem je vir CIH (Černobyl) vždy 26.4.

- maskovací část – tato část zajišťuje viru maskování, aby byla jeho přítomnost v počítači utajena – probíhá různá změna jeho podoby, modifikuje se, šifruje, objevuje se na neobvyklých místech (nápověda, HTML dokumenty)

Základní formy

Viry

Viry v klasickém slova smyslu jsou dneska už spíše historií. Nebudeme se jimi zabývat dopodrobna, ale uděláme si o nich jednoduchý přehled.

Klasický počítačový vir napadl přímo nějaký program nebo soubor, ve kterém se usadil a zamaskoval. Napadeným může být spustitelný (executable) soubor, systémové oblasti disku, případně soubory, které nelze vykonat přímo, ale za použití specifických aplikací (dokumenty Microsoft Wordu, skripty Visual Basic apod.). K aktivaci viru tak jednoduše došlo tím, že se program spustil nebo soubor použil. Tím se totiž spustil i samotný vir.

- Rozdělení virů - dle napadenách objektů

- Bootviry - Napadají pouze systémové oblasti (Partition tabulka, boot sektor pevného disku nebo dříve hojně používané diskety). K aktivaci dochází při spuštění počítače, jakmile dochází k zavádění (bootování) operačního systému z napadeného disku. V případě zapomenuté nakažené diskety v mechanice došlo k bootování nejdříve z ní a tak i k zavedení viru do počítače.

- Souborové viry - Jak už název napovídá, napadají soubory (např. EXE). Použití takového souboru znamená aktivaci nákazy.

- Přepisující virus - Poškodí původní soubor, jednoduše přepíšou svým obsahem obsah souboru. Tzn. původní soubor je nepoužitelný, ale je v něm ukryt funkční vir. Tato varianta je dost nápadná. Takovéto viry se občas pokusily zamaskovat nějakým chybovým hlášením.

- Link virus (parazitický) - Inteligentnější způsob nákazy, kdy se vir připojí k původnímu souboru. Obvykle při použití takového souboru došlo nejdříve k vykonání viru a poté se soubor choval zcela běžným způsobem.

- Doprovodný virus - Velmi stará varianta. Využíval vlastnosti starého operačního systému, kdy se uloží kopie spustitelného souboru EXE pod stejným názvem, ale s koncovkou COM. Systém pak dal přednost této koncovce. Opět se spustí nejdříve vir a pak následuje samotný soubor.

- Multiparitní - Tento druh napadá jak soubory tak i systémové oblasti. Jedná se o kombinaci výhod. Tento typ viru se po svém zavedení ze systémové oblasti do paměti musí chvíli chovat trpělivě – počkat, až bude dokončeno zavádění operačního systému a teprve poté převzít kontrolu nad "vyšší úrovní" služeb systému. Příkladem je One_Half – jeden z vůbec nejrozšířenějších multipartitních virů na světě

- Makroviry - Cílem těchto virů jsou kancelářské balíky s podporou maker (programů napsaných v programovacím jazyku). Makra jsou součástí tohoto kancelářského softwaru, příkladem je Visual Basic u MS Office. Oblíbeným cílem těchto virů je samotná šablona normal.dot, tím se vir kopíruje do každého nového souboru. Proto se často setkáme s hlášením u některých dokumentů, jestli chcete povolit makra. Je to právě z tohoto důvodu, pokud dokument dostanete z nedůvěryhodného zdroje a hrozí riziko napadení.

- virus přímé akce (nerezidentní) - jednorázová akce, kdy vir splní to, co mu bylo dané a ukončí se

- rezidentní virus - ukrývá se v operační paměti a sleduje právě spuštěné aplikace a používané soubory, které pochopitelně napadá

- Stealth (tajný) virus - jeho součástí je důmyslný nástroj na klamání především antivirového programu, vir se snaží maskovat a nejrůzněji skrývat, bývá v operační paměti a při kontrole předkládá antivirovému programu původní stav, který si zazálohoval pro tuto situaci

- fast infektor - jedná se o rezidentní virus, velmi rychle se šíří, napadá kde co, jen při pouhém použití čehokoliv, tím na sebe ale do značné míry upozorňuje

- slow infektor - šíření tohoto viru je velmi pomalé, dává si na čas, díky tomu ho nelze např. odhalit testem integrity, tedy srovnáváním, protože se např. v nějakém časovém horizontu nic nestalo

- polymorfní virus - snaží se neustále měnit, používá pokaždé jiných funkcí, pokud antivir vyhledává na základě jeho obvyklých rysů, nemusí se mu podařit nalézt všechny jeho části

Trojské koně

Název tohoto typu škodlivého softwaru je odvozen z mytologie. Známe příběh, kdy Řekové pronikli do Tróje lstí za pomocí obrovského dřevěného koně. Když Trojané viděli, že řekové odjíždějí, vyběhli před svá opevnění, kde našli velkého dřevěného koně a jediného Řeka, kterým se nechali přesvědčit, že kůň je dar bohyni Athéně. Kůň byl ale vysoký a neprošel bránou do Tróje. Protože mu Trójané uvěřili, zbourali část hradby a koně odtáhli do Troje. Když ovšem nadešla noc, řecké lodě se vrátily ke břehům Tróje a daly znamení na pevninu. Ukrytí řekové vyskákali z koně a usnadnili přístup ostatním řekům do Tróje.

Na stejném principu funguje i počítačový trojský kůň a sází především na lidskou zvědavost a také hloupost. Uživatelé počítačů jsou jednoduše zlákáni k otevření programu nebo souboru. Trojský kůň se ale oproti klasickému viru sám nerozmnožuje. Jedinou možností, jak počítač vyléčit, je smazání těchto trojských koní v podobě nějakých souborů.

- Password-stealing trojani (PWS) - Velmi nebezpečný trojský kůň, který v počítači monitoruje zadaná přihlašovací jména a hesla. To pak ukládá a posílá na určené místo. Díky tomu lze zjistit např. takové citlivé údaje, jako jsou přihlašovací údaje do banky.

- Destruktivní trojani - Nemají nic lepšího na práci, než likvidaci dat. Mazání, přepisování, šifrování. V lepším případě trojský kůň disk pro jistotu rovnou zformátuje.

- Backdoor - V překladu "zadní vrátka". Jde o neautorizovaný vstup do počítače. Kdo zná např. RealVNC ví, že se jedná o aplikaci, která se na jednom počítači spustí jako tzv. server a na druhém jako klient. Na počítači, kde běží server, se lze z počítače jako klient připojovat. V případě RealVNC to vypadá tak, že si zapnu speciální prohlížeč k tomu určený, zadám IP adresu počítače, kde běží server a připojím se. U trojského koně typu Backdoor je to v podstatě to samé. Rozdíl je akorát v tom, že o tom uživatel neví a ani si jich při běžných činnostech nevšimne, dokonce toho v podstatě není schopen.

- IRC - Speciální skupina, kdy se využívá komunikace pomocí kanálu v IRC síti. Osoba ovládající takový trojský kůň může prostřednictvím chatu na této síti vysílat různé řídící příkazy.

- Dropper - Neboli vypouštěč. Jakmile takový trojský kůň spustíme, vychrlí na nás spoustu další havěti, kterou v sobě skrývá.

- Downloader (TrojanDownloader) - Po jeho spuštění dochází ke stahování další havěti přímo z internetu. Můžeme ho spustit, aniž bychom si toho všimli. Během surfování po internetu dojde k náhodnému uložení a spuštění. Často je k uložení a spuštění využito bezpečnostních děr systému nebo používaného programu.

- ProxyTrojan (TrojanProxy) - Nepříjemný trojský kůň, který váši organizaci může velmi rychle dostat na tzv. black list, tedy seznam rozesilatelů spamu (nevyžádané pošty). Zkrátka se v počítači usadí, připojí se na některý SMTP server a začne od vás chrlit spoustu nesmyslů.

Červi (Worms)

- Emailový červ - Jeho úkolem je také replikovat se a šířit a dělá to prostřednictvím uživatelů počítače. Začne pak kolem sebe rozesílat e-maily s infikovanou přílohou. Pokud do počítače vnikne, je schopen se sám obsloužit, provede velké množství svých kopií a začne je rozesílat. Bez problémů se rozešle všem lidem, které máte uvedeny v kontaktech vašeho e-mailového klienta. Tímto způsobem pak dochází k velkému zahlcování sítě. Pokud se rozešle dalším lidem, způsobí jim stejné potíže. Tak vzniká lavinový efekt šíření červa.

- Síťový červ - Tento typ červa se obslouží zcela sám. Nepotřebuje ke své činnosti nikoho. Využívá bezpečnostní díry v systémech a síťových programech. Označení červ (worm) bylo prvně použito pro tzv. Morrisův červ. Ten v roce 1989 zahltil velkou část sítě, ze které později vznikl Internet. Tento škodlivý software pracuje na nižší síťové úrovni než jiný. Nejde o žádné infikované soubory, ale o síťové pakety. Šíření takovýchto paketů buď zcela náhodné nebo podle určitého schématu. Antivirový program v podstatě nedokáže takový druh malwaru zachytit. Jedině až v případě, kdy je aktivní, ale to už je počítač napaden a nakažen. Z tohoto důvodu je potřeba neustále aktualizovat systém a také všechny používané programy. Předcházíme tak bezpečnostním dírám, kterými do našeho počítače červ může vniknout.

Speciální případy

Spyware

Spyware není ani tak hrozbou jako nepříjemností. I když z počítače odesílá data pryč další osobě, jedná se pouze o data statistická. Může to být např. přehled navštívených stránek, počet a typ nainstalovaných programů atp. Bohužel tyto informace bývají často zneužívány pro cílenou reklamu, která by měla konkrétního uživatele počítače oslovit. Bohužel spyware je prozatím legální. Často bývá součástí zkušebních programů. Stále se ale jedná o malware, který v počítači běží bez vědomí uživatele a může mít za následek zhoršení běhu programů nebo samotného systému.

Adware

Takto se označují programy, které mají jako svou součást reklamu. Uživatel si často dokonce sám pomocí licenčního ujednání odsouhlasí, že s přítomností reklamy souhlasí. Ovšem Adware v tom horším slova smyslu začíná v případě např. vyskakujících tzv. pop-up reklamích oken při brouzdání na internetu. Také je s tím spojováno vnucování stránek jako ji výchozí stránka Internet Explorer atp. Ve většině případů o takovou stránku ani nemáte sami zájem.

Hoax

Zajímavá varianta škodlivého softwaru. Ono totiž vlastně o žádný škodlivý softwar nejde. Jedná se o falešnou zprávu, novinářskou kachnu, poplašnou zprávu, nesmysl. Takováto zpráva má za úkol vylekat uživatele počítače. Mezi častý obsah zprávy patří popis nějakého hrozícího nebezpečí, např. hrozba napadení počítače virem způsobující roztočení pevného disku opačným směrem a následný jeho výbuch. Dále je to varování od důvěryhodných organizací před nějakým rizikem, falešné prosby o pomoc, podvodné e-maily (nejčastěji z Nigérie). Fantazii se meze nekladou. Jeden z nejznámějších hoaxů je zpráva o tom, že bude k vidění na noční obloze Mars stejně veliký jako měsíc. Že se přiblížil k Zemi na tak malou vzdálenost, až nabude stejné velikosti a že se to stává jednou za mnoho let. Přitom tato poplašná zpráva koluje internetem u několikátý rok za sebou a lidí na ni stále dokola naletí.

Více o hoax: www.hoax.cz

Dailer

Dneska už mrtvá záležitost. Měl význam v době, kdy se na internet připojovalo prostřednictvím pevné linky. Tento trojský kůň způsobil přesměrování např. na tzv. žluté stránky, kde cena za prohlížení takové stránky nebyla třeba 1 Kč, ale rovnou 60 Kč. K nákaze docházelo např. návštěvou nějakých pornografických stránek nebo to mohla způsobit bezpečnostní díra prohlížeče. Oblíbenou technologií byl prvek ActiveX.

Phishing (rhybaření)

Typickým příkladem je, že vám příjde e-mail, který obsahuje všechny náležitosti vaší banky (logo, barvy, celkový vzhled). V e-mailu bude oznámení o plánované údržbě a bude po vás vyžadováno přihlašovací jméno a heslo, respl pin. Jinak bude váš účet zablokován nebo jinak omezen nebo poškozen. Vy vše vyplníte nebo kliknete na odkaz a tam vyplníte dotyčný formulář a stisknutím tlačítka odešlete... a přávě jste odeslali cizí osobě informace o přístupu do vaší banky. I přesto, že stránky vypadaly téměř jako vaší banky. Jak už správně tušíte, jde o podvodné e-maily, které se od vás snaží vylákat nějaké citlivé informace. Jde o jevu, kterému se říká sociální inženýrství.

Pharming

Velmi úzce souvisí s phishingem a je ještě více zákeřný. Rozdíl je v tom, nic netušící majitel účtu zadá do internetového prohlížeče výraz "www.mojebanka.cz", vyhledá patřičnou kategorii, kde se bude chtít přihlásit na svůj účet. Postup je zcela správný, až na to, že útočník změnil tzv. DNS záznam. Když zadáte výraz www.mojebanka.cz, DNS server provede překlad na tzv. IP adresu a nasměruje požadavek na konkrétní stroj, tedy počítač v bance. Může se ovšem stát, že záznamy DNS byly změněny a tudíž nedojde k přesměrování na správnou IP adresu, ale na jinou. Takovou, kterou připravil útočník na jiném počítači i s kompletně stejným vzhledem stránek. Nic netušící uživatel pak zadá údaje a bez jakéhokoliv odporu je předá cizí osobě, která je pak patřičně zneužije. Z tohoto důvodu banky zavádějí různá opatření, mj. také kombinovaný způsob přihlášení nebo potvrzení provedení plateb. V praxi to znamená, že se přihlašujete do banky pomocí uživatelského jména a hesla, ale současně musíte zadat certifikační kód, který vám byl odeslán na váš mobilní telefon. Tím se předchází zneužití cizích přihlašovacích údajů.

Příklady a ukázky virů

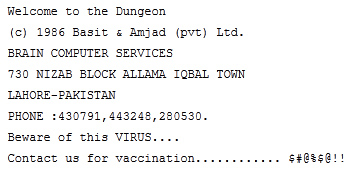

Brain

Rok 1986. První počítačový virus (boot virus). Byl určen pro systémy MS-DOS. Ve skutečnosti cílem nebylo škodit uživatelům, ale byla to ochrana (nebo reklama) proti kopírování medicínského softwaru, který vytvořili Pákistánští bratři Alviové. Virus tak nebyl destruktivní, pouze obsahoval kontaktní údaje, ale ty pak znepříjemňovaly život spoustě uživatelů.

Virus Brian (zdroj: www.lupa.cz)

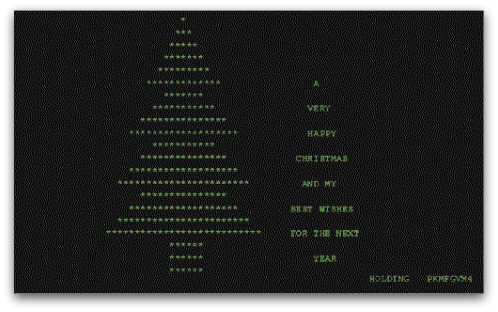

Christmas Tree

Rok 1987. Jednalo se o první síťovou epidemii. Virus ukazoval obrázek vánočního stromu a současně také rozesílal své kopie uživatelům sítě. Šlo tehdy především o univerzitní sítě, konkrétně o Bitnet síť jedné ze západních německých univerzit, odkud se rozšířil do sítě evropského akademického výzkumu a dále pak do sítě IBM. Tento vir pak následovaly další viry (Jerusalem a Morris).

Virus Christmas Tree (zdroj: nakedsecurity.sophos.com)

Morris Worm

Rok 1988. Morrisův červ nebo také někdy nazývaný jako Internetový červ byl jeden z prvních červů, který využíval pro šíření Interent. Jeho autorem je Robert Tappan Morris, který jej vytvořil ve svých 23 letech na Cornelloě univerzitě při výzkumné práci. Tento červ fungoval na operačních systémech na bázi Unixu. Při experimentování s tímto programem došlo k tomu, že se vir začal nekontrolovaně šířit prostřednictvím sítě a napadat ostatní počítače. Původním záměrem ovšem nebylo škodit, ale pouze zjistit počet počítačů připojených k Interentu. Virus obsahoval chybu, který umožnila jeden počítač napadnout opakovaně, to pak způsobilo jeho ochromení natolik, že s ním dále pracovat nebylo možné.

Morris byl jako první člověk obviněn z porušení zákona. Vyvázl s podmínkou, ale pokutou a také musel odpracovat několik hodin veřejně prospěšných prací. Zajímavostí určitě je, že dnes je jeho autor docentem na Massachussest Institute of Technology, kde se věnujě počítačovým sítím z hlediska bezpečnosti.

Michelangelo

Rok 1992. Virus, který způsobil především velký mediální rozruch. V napadených počítačích vyčkává na datum 6. března, což jsou narozeniny umělce Michelangela, a pak přepíše část disku náhodnými znaky. Vznikly velké obavy, že dojde ke zničení dat v několika milionech počítačů. Byl to ale především tah antivirových společností, které hrozbu zveličily a pak prodejem svých produktů vydělaly. Ve skutečnosti se počet napadených počítačů odhaduje na 10 až 20 tisíc.

One Half

This is one half.

Press any key to continue...

Rok 1994. Tento virus pochází ze Slovenska a bývá označován také jako "Košický mor". Dokázal své kopie modifikovat, což znesnadňovalo jeho odhalení (tzn. byl polymorfní), infikoval spustitelné sobory s koncovkami .exe a .com (při spuštění, otevření, přejmenování), ale také boot sektor (tzn. byl hybridní) a také dokázal svou přítomnost v počítači maskovat (tzn. používal stealth techniky).

Jednalo se o destruktivní virus, jeho účelem bylo zašifrovat část pevného disku. Pokud byl virus odstraněn, došlo také ke strátě dešifrovacího klíče. Aby se ztrátě dat předešlo, bylo nutné v počítači virus ponechat a vše zazálohovat na jiné médium. Existoval také program, který data dokázal rozšifrovat, protože virus si dešifrovací klíč ukládal v partition tabulce.

Černobyl

Rok 1998. Vlastním jménem Win95.CIH. Virus pochází od taiwanského programátora Chen Ing-Hau (CIH), který jej poslal do místní konference, a v napadených počítačích se aktivuje vždy na výročí havárie jaderné elektrárny v Černobylu, tedy 26. dubna. Jeho působištěm byly operační systémy Windows 95 a Windows 98. Virus byl zákeřný v tom, že dokázal vymazat Flash BIOS, což v některých případech znamenalo odpis celé základní desky. Dokázal tedy poškodit také hardware počítače.

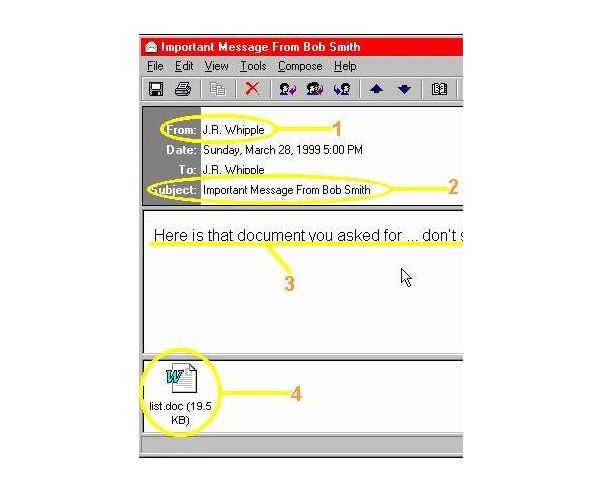

Mellisa

Rok 2000. Jde o makrovirus, který využíval programy společnosti Microsoft (Word, Outlook). Internetem se šířil obrovskou rychlostí, v příchozí poště byl přiložen dokument "List.doc", po jeho otevření došlo k aktivaci viru. Ten pak sám sebe rozeslal prvním 50 kontaktům uložených v Outlooku. Postupně však docházelo také k infikování dalších Word dokumentů v počítači, které uživatel použil. Autora se podařilo za pomocí FBI vypátrat.

Virus Mellisa (zdroj: tn.nova.cz)

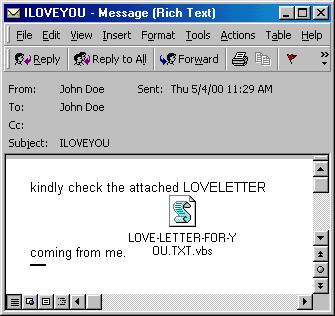

I Love You (Loveletter)

Květen 2000. Jedná se o slavný e-mailový červ vytvořený v jazyce Visual Basic. Tento vir se poprvé ukázal 4. května 2000 na Filipínách a je považován za jeden z nejničivějších. Jednoduše šlo o rozesílání elektronické pošty se zavirovanou přílohou. Celé se to tvářilo velmi vstřícně a příloha vypadala jako textový soubor "love-letter-for-you.txt". Uživatel počítače tak v domění, že o nic nejde, sám přílohu otevřel a tak spustil samotný virus. Ve skutečnosti totiž soubor vypadal takto: "love-letter-for-you.txt.vbs". Operační systémy totiž skrývají koncovky známých souborů, tudíž to pak vypadalo, že se jedná pouze o textový soubor. Setkáváme se zde s pojmem "sociální inženýrství", což je manipulace s lidmi. Cílem je lidi donutit vykonat určitou akci nebo získat od nich informace.

Virus I Love You (zdroj: www.f-secure.com)

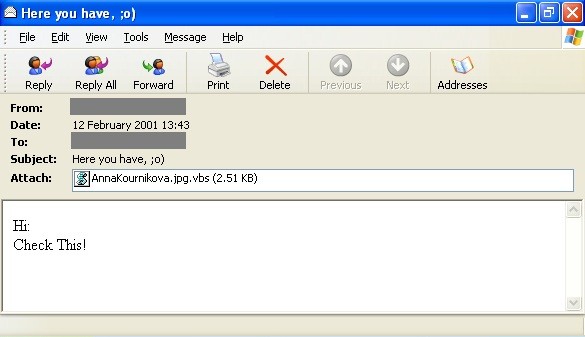

Anna Kurnikovova

Rok 2001. Rychle se šířící virus, nebyl destruktivní, byl vytvořen pomocí virového generátoru. V elektronické poště přišel obrázek pojmenovaný anna-kournikova.jpg (samozřejmě ve skutečnosti anna-kournikova.jpg.vbs). Uživatel byl tak zlákán prohlédnout si fotografii této známé tenistky. Po jeho otevření se vir spustil. Rozeslal se poté na všechny uložené adresy.

Virus Anna Kurnikovova (zdroj: www.cnews.cz)

Code Red

Červenec 2001. Ukázka síly červů. Během 14 hodin infikoval kolem 359 000 počítačů pomocí náhodně zvolených IP adres. Nebyl destruktivní, nekradl žádná data ani nic nemodifikoval. Napadal Microsoft IIS web server a zobrazoval následující zprávu: "HELLO! Welcome to http://www.worm.com! Hacked By Chinese!". Jeho šíření se zastavilo o půlnoci, byl tak naprogramován. Dal se odstranit restartem a záplatováním zranitelného místa.

Virus Code Red (zdroj: www.pooh.cz)

Blaster (Lovsan)

Rok 2003. Velmi rozšířený virus, využíval bezpečnostní díru v systémech Microsoft. Nebyl destruktivní, pouze poukazoval na slabá místa systémů Windows 2000 a Windows XP. Uživateli se zobrazila hláška (viz obrázek níže) a po minutě došlo k restartování počítače. Vir měl také obsahovat vzkaz, který vytýkal Billu Gatesovi, že vydělává peníze, ale nedokáže si zabezpečit software.

Virus Blaster (zdroj: www.viry.cz)

Sasser

Opět se jednalo o využití bezpečnostní díry (Local Security Authority Subsystem Service) a opět docházelo k zobrazení hlášek a následnému restartu počítače.

Virus Sasser (zdroj: www.viry.cz)

Virus Sasser (zdroj: www.viry.cz)

My Doom (Novarg, Shimgapi)

Rok 2004. Tento virus se šířil elektronickou poštou a lákal uživatele k otevření infikované přílohy. Jednalo se o tzv. backdoor, který otevíral porty pro přístup z venku. Tak mohl získat kontrolu nad počítačem někdo jiný než sám uživatel.

Storm Worm

Rok 2007. Tento virus se opět šířil elektronickou poštou a lákal uživatele k otevření infikované přílohy. Pokud se mu to povedlo, nakazil tak počítač uživatele. Tento vir se dokázal maskovat pomocí rootkitu, který jeho přítomnost v počítači zakryl. Následovalo převzetí kontroly nad počítačem a připojení k peer to peer síti (dokázal vytvořit jednu z největších sítí navzájem přímo propojených počítačů). Pochopitelně nechybělo rozesílání sebe sama na adresy podle adresáře. Tento virus vykazoval velkou variabilitu, existovalo několik variant, dokázal měnit programovací techniky, metody infekce i postupy sociálního inženýrství.

Další čtení

Otázky

- Charakterizujte počítačový vir.

- Co je to trojský kůň? Uveďte příklady a jejich charakteristiku.

- Jaké druhy počítačových červů znáte?

- Co je HOAX a jaký je jeho účel?

- Jaký je rozdíl mezi phishingem a pharmingem?